SharkTeam:BNO攻击事件原理分析

北京时间2023年7月18日,Ocean BNO遭受闪电贷攻击,攻击者已获利约50万美元。

SharkTeam对此事件第一时间进行了技术分析,并总结了安全防范手段,希望后续项目可以引以为戒,共筑区块链行业的安全防线。

一、 事件分析

攻击者地址:

0xa6566574edc60d7b2adbacedb71d5142cf2677fb

攻击合约:

0xd138b9a58d3e5f4be1cd5ec90b66310e241c13cd

被攻击合约:

0xdCA503449899d5649D32175a255A8835A03E4006

攻击交易:

0x33fed54de490797b99b2fc7a159e43af57e9e6bdefc2c2d052dc814cfe0096b9

攻击流程:

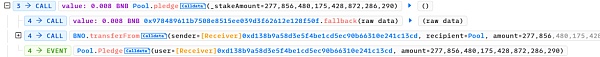

(1)攻击者(0xa6566574)通过pancakeSwap闪电贷借取286449 枚BNO。

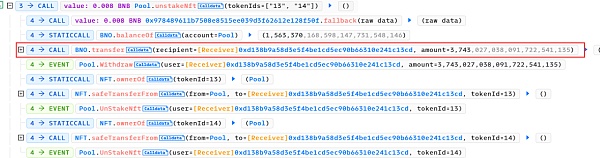

(2)随后调用被攻击合约(0xdCA50344)的stakeNft函数质押两个nft。

(3)接着调用被攻击合约(0xdCA50344)的pledge函数质押277856枚BNO币。

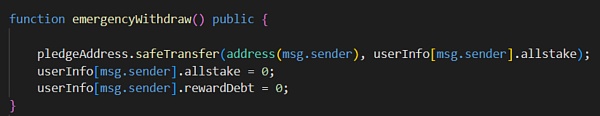

(4)调用被攻击合约(0xdCA50344)的emergencyWithdraw函数提取回全部的BNO

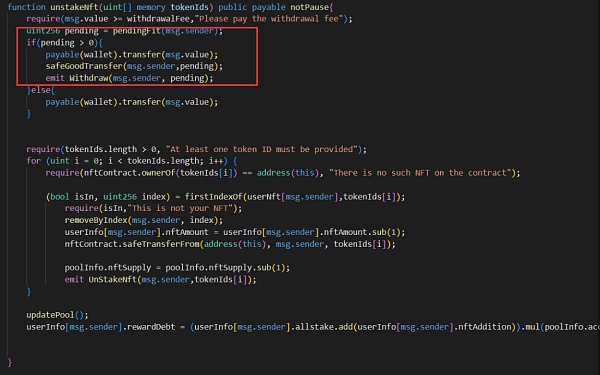

(5)然后调用被攻击合约(0xdCA50344)的unstakeNft函数,取回两个质押的nft并收到额外的BNO代币。

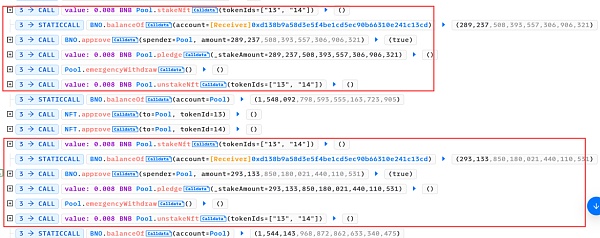

(6)循环上述过程,持续获得额外的BNO代币

(7)最后归还闪电贷后将所有的BNO代币换成50.5W个BUSD后获利离场。

二、漏洞分析

本次攻击的根本原因是:被攻击合约(0xdCA50344)中的奖励计算机制和紧急提取函数的交互逻辑出现问题,导致用户在提取本金后可以得到一笔额外的奖励代币。

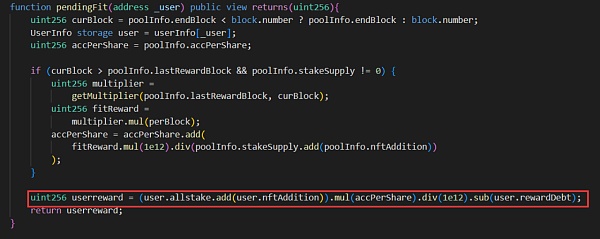

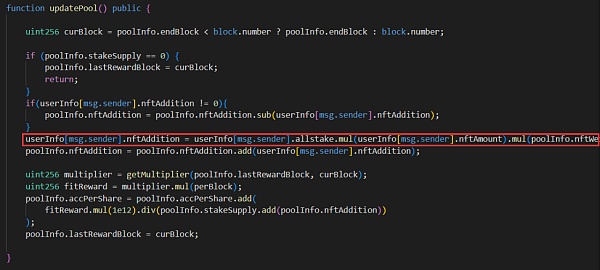

合约提供emergencyWithdraw函数用于紧急提取代币,并清除了攻击者的allstake总抵押量和rewardDebt总债务量,但并没有清除攻击者的nftAddtion变量,而nftAddition变量也是通过allstake变量计算得到。

而在unstakeNft函数中仍然会计算出用户当前奖励,而在nftAddition变量没有被归零的情况下,pendingFit函数仍然会返回一个额外的BNO奖励值,导致攻击者获得额外的BNO代币。

三、安全建议

针对本次攻击事件,我们在开发过程中应遵循以下注意事项:

(1)在进行奖励计算时,校验用户是否提取本金。

(2)项目上线前,需要向第三方专业的审计团队寻求技术帮助。

- 1美联储2025年降息对非必需消费品与科技股的深远影响

- 212.5万美元一枚!比特币只想掀掉一切天花板

- 3比特币引领加密货币市场:4.35万亿美元市值背后的战略配置与宏观经济驱动

- 4币安人生上线币安Alpha,三天市值突破1.5亿美元的背后

- 5比特币有望在2025年第四季度突破15万美元:宏观经济与机构采用共同推动

- 6比特币今日新闻:飙升至历史高点,对冲美元贬值与政策波动成焦点

- 7OpenAI将ChatGPT重塑为多功能应用平台,推出App SDK与AgentKit

- 8SEC新规加速Solana与XRP ETF审批,75天时间框架点燃市场期待

- 9「币安人生」暴涨背后的流量密码:CZ与何一的推波助澜

- 交易所

- 币种

| 排名 | 交易所 | 成交额 |

|---|---|---|

| 1 |  币安网 币安网 |

¥8,155.56亿 |

| 2 |  欧易OKX 欧易OKX |

¥2,649.81亿 |

| 3 |  HTX HTX |

¥463.00亿 |

| 4 |  Coinbase Coinbase |

¥172.17亿 |

| 5 |  大门 大门 |

¥2,082.95亿 |

| 6 |  Bitget Bitget |

¥1,797.46亿 |

| 7 |  Bybit Bybit |

¥2,155.74亿 |

| 8 |  双子星(Gemini) 双子星(Gemini) |

¥12.07亿 |

| 9 |  Upbit Upbit |

¥113.20亿 |

| 10 |  Crypto.com Crypto.com |

¥628.10亿 |

泰达币

泰达币 以太坊

以太坊 比特币

比特币 USD Coin

USD Coin Solana

Solana 币安币

币安币 瑞波币

瑞波币 狗狗币

狗狗币 First Digital USD

First Digital USD 大零币

大零币